Описание

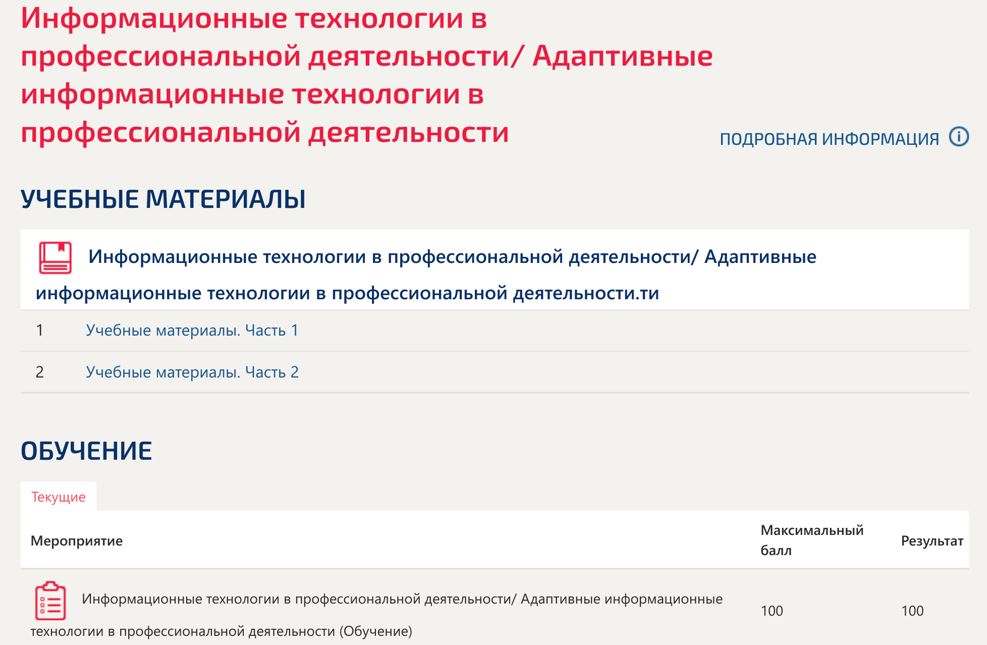

Информационные технологии в профессиональной деятельности/ Адаптивные информационные технологии в профессиональной деятельности.ти МТИ МосТех, МОИ. Синергия. Все ответы на тест 100 баллов

Информационные технологии в профессиональной деятельности (ответы МТИ МОИ) - актуальные примеры

- Готовый отчет по практике. (ВГУЭиС)

- Готовый отчет по практике. (ВШП)

- Готовый отчет по практике. (КЦЭиТ)

- Готовый отчет по практике. (ММУ)

- Готовый отчет по практике. (академии предпринимательства)

- Готовый отчет по практике. (МТИ)

- Готовый отчет по практике. (МИП)

- Готовый отчет по практике. (МОИ)

- Готовый отчет по практике. (МФЮА)

- Готовый отчет по практике. (НИБ)

- Готовый отчет по практике. (ОСЭК)

- Готовый отчет по практике. (политехнического колледжа Годикова)

- Готовый отчет по практике. (РГСУ)

- Готовый отчет по практике. (СПбГТИ(ТУ))

- Готовый отчет по практике. (Росдистант)

- Готовый отчет по практике. (СамНИУ)

- Готовый отчет по практике. (Синергии)

- Готовый отчет по практике. (ТИСБИ)

- Готовый отчет по практике. (ТГУ)

- Готовый отчет по практике. (университета им. Витте)

- Готовый отчет по практике. (ФЭК)

… — это новые сведения, которые могут быть использованы человеком для совершенствования его деятельности и пополнения

-

информация

-

знания

-

информационная система

-

информационная технология

Антивирусная программа — это:

-

программа, которая искажает информацию, находящуюся в вирусе

-

программа, которая модифицирует компьютерные вирусы

-

программа, которая обнаруживает вирусы и по возможности уничтожает их

-

программа, которая удаляет вирусы

База данных — это:

-

cпециальным образом организованная и хранящаяся на внешнем носителе совокупность взаимосвязанных данных о некотором объекте

-

произвольный набор информации

-

совокупность программ для хранения и обработки больших массивов информации

-

интерфейс, поддерживающий наполнение и манипулирование данными

База данных — это средство для …

-

хранения, поиска и упорядочения данных

-

поиска данных

-

хранения данных

-

сортировки данных

База данных представляет собой:

-

текстовый файл определенного формата

-

множество взаимосвязанных таблиц, каждая из которых содержит информацию об объектах определенного типа

-

любой документ Microsoft Office

-

графический файл

Бинарной операцией называется операция, которая выполняется:

-

только над одним отношением

-

над двумя отношениями

-

над несколькими отношениями

-

все выше перечисленное

В записи файла реляционной базы данных (БД) может содержаться:

-

исключительно однородная информация (данные толькр одного типа)

-

только текстовая информация

-

неоднородная информация (данные разных типов)

-

только логические величин

Вирус внедряется в исполняемые файлы и при их запуске активируется. Это…

-

сетевой червь

-

файловый вирус

-

загрузочный вирус

-

макровирус

Вирус может возникнуть в ПК:

-

сам по себе

-

не может возникнуть в ПК

-

попадая извне вместе с электронными сообщениями

-

при установке программ с лицензионных дисков

Возможность получения информации и ее использования это:

-

сохранение информации

-

распространение информации

-

предоставление информации

-

доступ к информации

Вредоносная программа, которая подменяет собой загрузку некоторых программ при загрузке системы называется…

-

загрузочный вирус

-

макровирус

-

троян

-

сетевой червь

Вредоносные программы — это

-

шпионские программы

-

программы, наносящие вред данным и программам, находящимся на компьютере

-

антивирусные программы

-

программы, наносящие вред пользователю, работающему на зараженном компьютере

Вся совокупность полезной информации и процедур, которые можно к ней применить, чтобы произвести новую информацию о предметной области

-

знания

-

данные

-

умения

-

навыки

Выберите верное утверждение о поиске специализированной информации (например, текстов законодательных актов)

-

для поиска такой информации обычно достаточно пользоваться поисковыми системами общего назначения

-

для поиска такой информации обычно достаточно пользоваться поисковыми журналами общего назначения

-

для поиска такой информации можно пользоваться поисковыми системами общего назначения, но использование специализированных поисковых инструментов позволяет повысить качество и достоверность получаемых данных

-

поиск такой информации в Интернете не предусмотрен

Для защиты информации применяются:

-

специальные программы, ограничивающие доступ к информации, устанавливающие пароль для входа в систему, устанавливающие блокировку аппаратных средств

-

шифровальные программы

-

копирование информации с применением различных технических и программных средств

-

Microsoft Office

Для передачи файлов по сети используется протокол…

-

POP3

-

HTTP

-

CMPT

-

FTP

Для чего можно воспользоваться службой Яндекс Маркет?

-

для поиска любой информации

-

для поиска информации о законодательных актах и их текстов

-

для поиска информации о товарах

-

для поиска сведений о вакансиях

Документ, имеющий отношение к сделанному Вами запросу, т.е. формально содержащий запрашиваемую Вами информацию называется

-

полным

-

релевантным

-

достоверным

-

точным

Если все атрибуты отношения являются простыми (имеют единственное значение), то отношение находится

-

в первой нормальной форме

-

во второй нормальной форме

-

в третьей нормальной форме

-

в четвертой нормальной форме

Если по некоему поисковому запросу с использованием какой-либо поисковой системы не удается найти то, что нужно, как следует поступить?

-

на этом поиск можно завершить, так как он уже не принесет результатов

-

можно переформулировать запрос и повторить поиск

-

можно обратиться к провайдеру с заявлением на поиск информации

-

вопрос не имеет смысла, так как подобная ситуация невозможна

Если существует функциональная зависимость не ключевого атрибута от составного ключа, то говорят, что существует:

-

функциональная зависимость

-

функциональная взаимозависимость

-

частичная функциональная зависимость

-

полная функциональная зависимость

Из приведенной ниже последовательности названий стандартных стеков коммуникационных протоколов выделите те, которые относятся к стеку Microsoft:

-

NetBIOS/SMB

-

TCP/IP

-

Novell

-

IPX/SPX

Информационные системы, основанные гипертекстовых документах и мультимедиа:

-

системы поддержки принятия решений

-

информационно-справочные

-

офисные

-

корпоративные

К биометрической системе защиты относятся

-

защита паролем

-

физическая защита данных

-

антивирусная защита

-

идентификация по радужной оболочке глаз

К вредоносным программам не относятся:

-

потенциально опасные программы

-

вирусы, черви, трояны

-

шпионские и рекламные программы

-

вирусы, программы-шутки, антивирусное программное обеспечение

К категории компьютерных вирусов НЕ относятся

-

загрузочные вирусы

-

type-вирусы

-

сетевые вирусы

-

файловые вирусы

Как называется компьютер, предназначенный для работы в интерактивном режиме?

-

сервер

-

пользователь

-

адресат

-

получатель

Как называется набор хранимых записей одного типа?

-

хранимый файл

-

представление базы данных

-

ничего из вышеперечисленного

-

логическая таблица базы данных

Как называют веб-сайты, предназначенные для поиска в Интернете?

-

веб-порталы

-

поисковые системы

-

сетевые журналы

-

поисковые запросы

Как обнаруживает вирус программа-ревизор?

-

периодически проверяет все имеющиеся на дисках файлы

-

контролирует важные функции компьютера и пути возможного заражения

-

отслеживает изменения загрузочных секторов дисков

-

при открытии файла подсчитывает контрольные суммы и сравнивает их с данными, хранящимися в базе данных

Как происходит заражение «почтовым» вирусом?

-

при получении с письмом, присланном по e-mail, зараженного файла

-

при открытии зараженного файла, присланного с письмом по e-mail

-

при подключении к почтовому серверу

-

при подключении к web-серверу, зараженному «почтовым» вирусом

Какая из приведенных схем соединения компьютеров представляет собой замкнутую цепочку?

-

шина

-

кольцо

-

звезда

-

нет правильного ответа

Какая программа не является антивирусной?

-

Norton Antivirus

-

Dr Web

-

Defrag

-

AVP

Какие из характеристик определяют ключевые отличия между сетями 100BaseT4 и 100BaseTX?

-

скорости передачи данных

-

поддержка кадров Ethernet

-

длина сети

-

использование разных кабелей витой пары

Какие средства используются для синхронизации?

-

блокировки

-

транзакции

-

пароли

-

описание

Какой знак нужно использовать в запросе, чтобы поиск прошел без учета морфологии?

-

?

-

*

-

!

-

+

Компьютер, подключенный к сети Internet, обязательно имеет

-

URL-адрес

-

IP-адрес

-

WEB-страницу

-

доменное имя

Несанкционированный доступ к информации это:

-

доступ к информации, не связанный с выполнением функциональных обязанностей и не оформленный документально

-

работа на чужом компьютере без разрешения его владельца

-

вход на компьютер с использованием данных другого пользователя

-

доступ к локально-информационной сети, связанный с выполнением функциональных обязанностей

Обязательное для выполнения лицом, получившим доступ к определенной информации, требование не передавать такую информацию третьим лицам без согласия ее обладателя это:

-

электронное сообщение

-

распространение информации

-

предоставление информации

-

конфиденциальность информации

Операция формирования нового отношения, включающего только те кортежи первоначального отношения, которые удовлетворяют некоторому условию называется

-

выборкой

-

объединением

-

пересечением

-

вычитанием

Основное средство, обеспечивающее конфиденциальность информации, посылаемой по открытым каналам передачи данных, в том числе – по сети интернет:

-

идентификация

-

аутентификация

-

авторизация

-

шифрование

Отношения, связанные с обработкой персональных данных, регулируются законом…

-

«Об информации, информационных технологиях»

-

«О защите информации»

-

Федеральным законом «О персональных данных»

-

Федеральным законом «О конфиденциальной информации»

Пертинентность – это …

-

соотношение количества полученных релевантных документов к общему количеству существующих в базе данных релевантных документов

-

соотношение объема полезной для пользователя информации к объему полученной

-

соотношение количества релевантных результатов к общему количеству документов, содержащихся в ответе ПС на запрос

-

соотношение количества нерелевантных результатов к общему количеству документов, содержащихся в ответе ПС на запрос

Поиск доступный по ссылке на странице поиска и представляющий собой форму, которую нужно заполнить, ответив на дополнительные вопросы называют

-

дополнительный

-

расширенный

-

полный

-

ускоренный

Программное обеспечение, автоматически собирающее классифицирующее информацию о сайтах в Internets выдающее ее по запросу пользователей. Примеры: AltaVista, Google, Excite, Northern Light и др. В России – Rambler, Yandex, Apart.

-

поисковая машина

-

база знаний

-

база данных

-

форум

Простейшим способом идентификации в компьютерной системе является ввод идентификатора пользователя, который имеет следующее название:

-

токен

-

password

-

пароль

-

login

Протокол – это …

-

способность компьютера посылать файлы через каналы передачи информации

-

устройство для работы локальной сети

-

стандарт передачи данных через компьютерную сеть

-

стандарт отправки сообщений через электронную почту

Протокол маршрутизации (IP) обеспечивает:

-

управление аппаратурой передачи данных и каналов связи

-

сохранение механических, функциональных параметров физической связи в компьютерной сети

-

интерпретацию данных и подготовку их для пользовательского уровня

-

доставку информации от компьютера — отправителя к компьютеру получателю

Процесс загрузки информации из интернета и предварительного анализа ее поисковой машиной называют

-

интеграция

-

поиск

-

индексация

-

загрузка данных

Процесс сообщения субъектом своего имени или номера, с целью получения определённых полномочий (прав доступа) на выполнение некоторых (разрешенных ему) действий в системах с ограниченным доступом:

-

авторизация

-

аутентификация

-

обезличивание

-

идентификация

Процесс, а также результат процесса проверки некоторых обязательных параметров пользователя и, при успешности, предоставление ему определённых полномочий на выполнение некоторых (разрешенных ему) действий в системах с ограниченным доступом

-

авторизация

-

идентификация

-

аутентификация

-

обезличивание

Сведения (сообщения, данные) независимо от формы их представления:

-

информация

-

информационные технологии

-

информационная система

-

информационно-телекоммуникационная сеть

Сетевые черви это

-

вирусы, которые проникнув на компьютер, блокируют работу сети

-

вирусы, которые внедряются в документы под видом макросов

-

хакерские утилиты управляющие удаленным доступом компьютера

-

вредоносные программы, которые проникают на компьютер, используя сервисы компьютерных сетей

Структура файла реляционной базы данным (БД) меняется:

-

при изменении любой записи

-

при уничтожении всех записей

-

при удалении любого поля

-

при добавлении одной или нескольких записей

Технологическая система, предназначенная для передачи по линиям связи информации, доступ к которой осуществляется с использованием средств вычислительной техники это:

-

база данных

-

информационная технология

-

информационная система

-

информационно-телекоммуникационная сеть

Технология Ethernet определяется стандартом ІЕЕЕ :

-

2

-

3

-

4

-

5

Топология компьютерной сети, в которой все компьютеры сети присоединены к центральному узлу называется

-

Шина

-

Кольцо

-

Звезда

-

Нет правильного ответа

Укажите характеристику компьютерной сети:

-

компьютерная сеть — несколько компьютеров, используемых для схожих операций

-

компьютерная сеть — группа компьютеров, соединенных с помощью специальной аппаратуры

-

обязательное наличие сервера

-

в сети возможен обмен данными между любыми компьютерами

Что такое АИС?

-

автоматизированная информационная система

-

автоматическая информационная система

-

автоматизированная информационная сеть

-

автоматизированная интернет сеть

Что такое компьютерный вирус?

-

прикладная программа

-

системная программа

-

программа, выполняющая на компьютере несанкционированные действия

-

база данных

RAID-массив это

-

набор жестких дисков, подключенных особым образом

-

антивирусная программа

-

вид хакерской утилиты

-

база защищенных данных