Несанкционированный доступ (НСД) — неправомерное, осуществляемое без официального разрешения, деяние.

Введение для отчета по практике ОАНОВО МТИ - актуальные примеры

- Готовый отчет по практике. (ВГУЭиС)

- Готовый отчет по практике. (ВШП)

- Готовый отчет по практике. (КЦЭиТ)

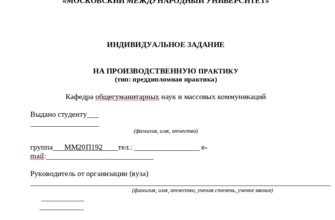

- Готовый отчет по практике. (ММУ)

- Готовый отчет по практике. (академии предпринимательства)

- Готовый отчет по практике. (МТИ)

- Готовый отчет по практике. (МИП)

- Готовый отчет по практике. (МОИ)

- Готовый отчет по практике. (МФЮА)

- Готовый отчет по практике. (НИБ)

- Готовый отчет по практике. (ОСЭК)

- Готовый отчет по практике. (политехнического колледжа Годикова)

- Готовый отчет по практике. (РГСУ)

- Готовый отчет по практике. (СПбГТИ(ТУ))

- Готовый отчет по практике. (Росдистант)

- Готовый отчет по практике. (СамНИУ)

- Готовый отчет по практике. (Синергии)

- Готовый отчет по практике. (ТИСБИ)

- Готовый отчет по практике. (ТГУ)

- Готовый отчет по практике. (университета им. Витте)

- Готовый отчет по практике. (ФЭК)

Часто, понятие «несанкционированный доступ» используется применительно к информации, и обозначает неправомерный доступ к информации с использованием программно-аппаратного обеспечения. Но можно выделить также НСД в организацию как неправомерное физическое проникновение на территорию или в помещение организации с целью хищения ее финансовых, материальных средств или воздействия на ее информационные ресурсы.

При создании комплексной системы защиты информации (КСЗИ) на предприятии важно использовать все элементы защиты информации (ЗИ):

а) Нормативно-правовая ЗИ;

б) Организационная ЗИ;

в) Инженерно-техническая ЗИ;

г) Программно-аппаратная ЗИ;

д) Криптографическая ЗИ [1].

Проблема защиты, стоящая перед современным бизнесом, сводится к задаче рассмотрения всего спектра имеющихся решений и выбора правильной их комбинации. Сегодня предлагается немало технологий и соответствующих средств защиты. Трудность реализации защиты сети заключается не в отсутствии подходящей технологии защиты, а в выборе из множества решений такого, которое лучше всего подойдет для вашей конкретной сети и требований вашего бизнеса и при котором затраты на поддержку и сопровождение средств защиты, предлагаемых соответствующим поставщиком, окажутся минимальными[1].

Целью данной практической работы является подготовка материала для написания ВКР.

Задачи, решаемые для достижения цели:

- Анализ требований руководящих документов ФСТЭК и ФСБ по формированию содержания модели нарушителя информационной безопасности.

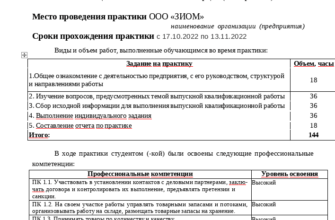

- Классификация угроз системы информационной безопасности ИСПДн ООО «ЗИОМ».

Скачать введение для отчета по практике ОАНОВО МТИ можно по ссылке: Скачать введение для отчета по практике ОАНОВО МТИ